Los analistas de amenazas informan que las explotaciones de vulnerabilidades de día cero están en aumento, y los piratas informáticos chinos se utilizaron principalmente en los ataques del año pasado.

Las vulnerabilidades de día cero son debilidades de seguridad en productos de software que se desconocen o no se corrigen en el momento del descubrimiento.

Las divulgaciones de día cero son especialmente importantes para los piratas informáticos porque tienen una ventana de explotación más amplia hasta que los proveedores aborden las fallas y los clientes comiencen a aplicar actualizaciones.

Esta ventana de oportunidad suele durar al menos dos díasDebido a que no todos los administradores aplican actualizaciones de seguridad de inmediato, la cantidad de objetivos vulnerables sigue siendo alta durante un tiempo.

paisaje de día cero 2021

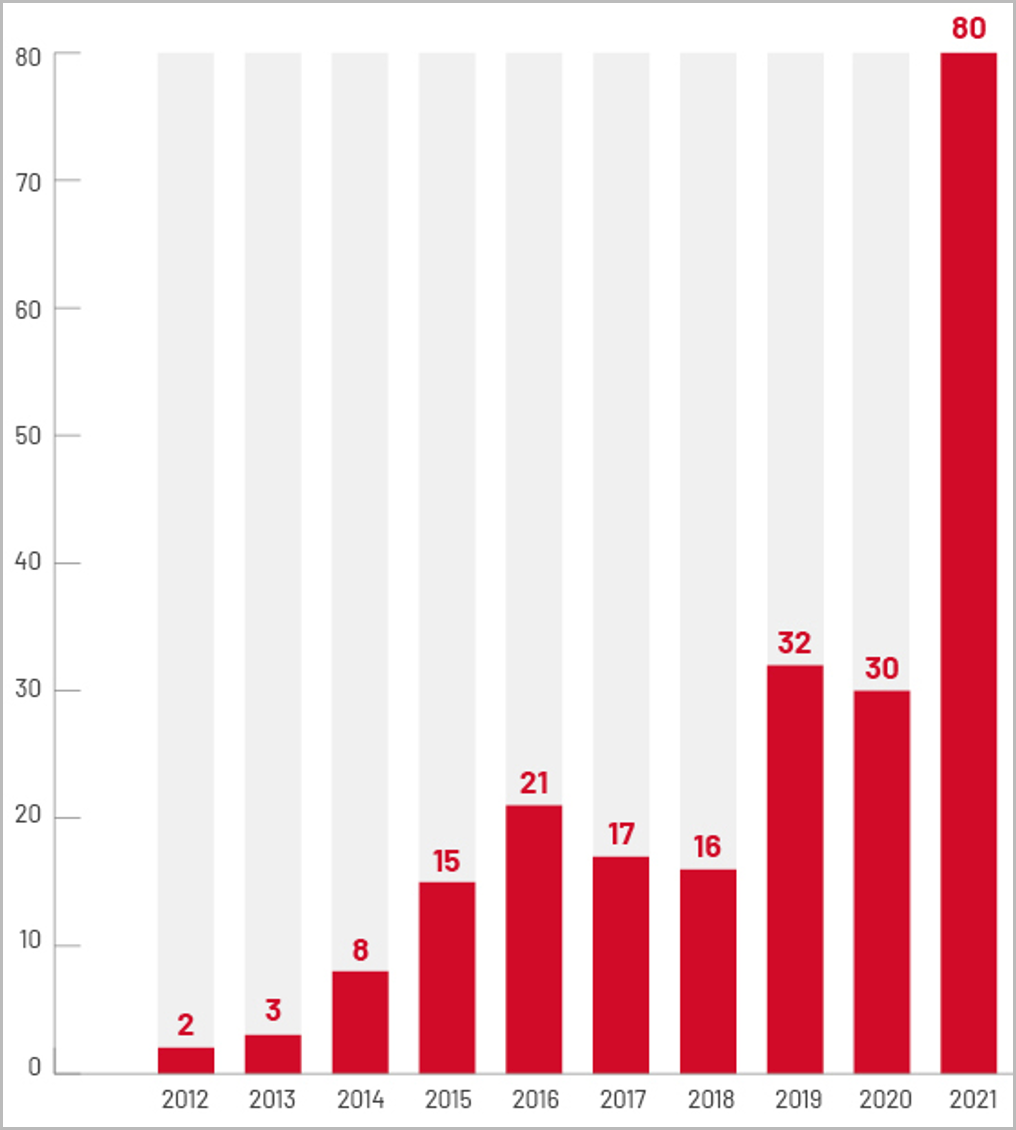

Según un análisis de la firma de ciberseguridad Mandiant, el año pasado hubo 80 casos explotados sin días en estado salvaje, 18 más que en 2020 y 2019 juntos.

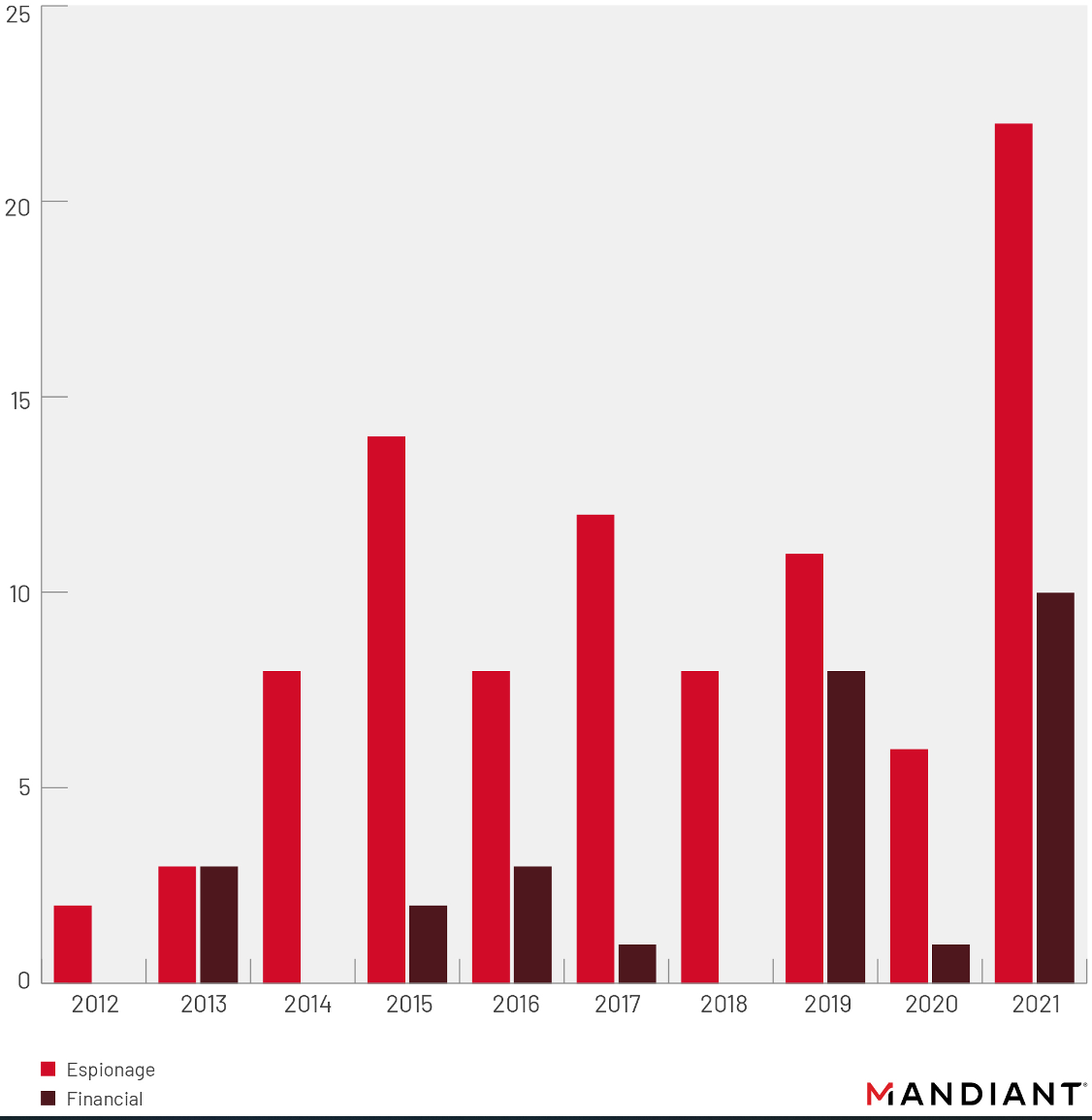

La mayoría de ellos se atribuyen al espionaje cibernético de entidades respaldadas por el estado.

Sin embargo, la empresa descubrió que uno de cada tres actores maliciosos que aprovechaban los exploits de día cero tenía una motivación financiera, una estadística que continúa la tendencia creciente de años anteriores.

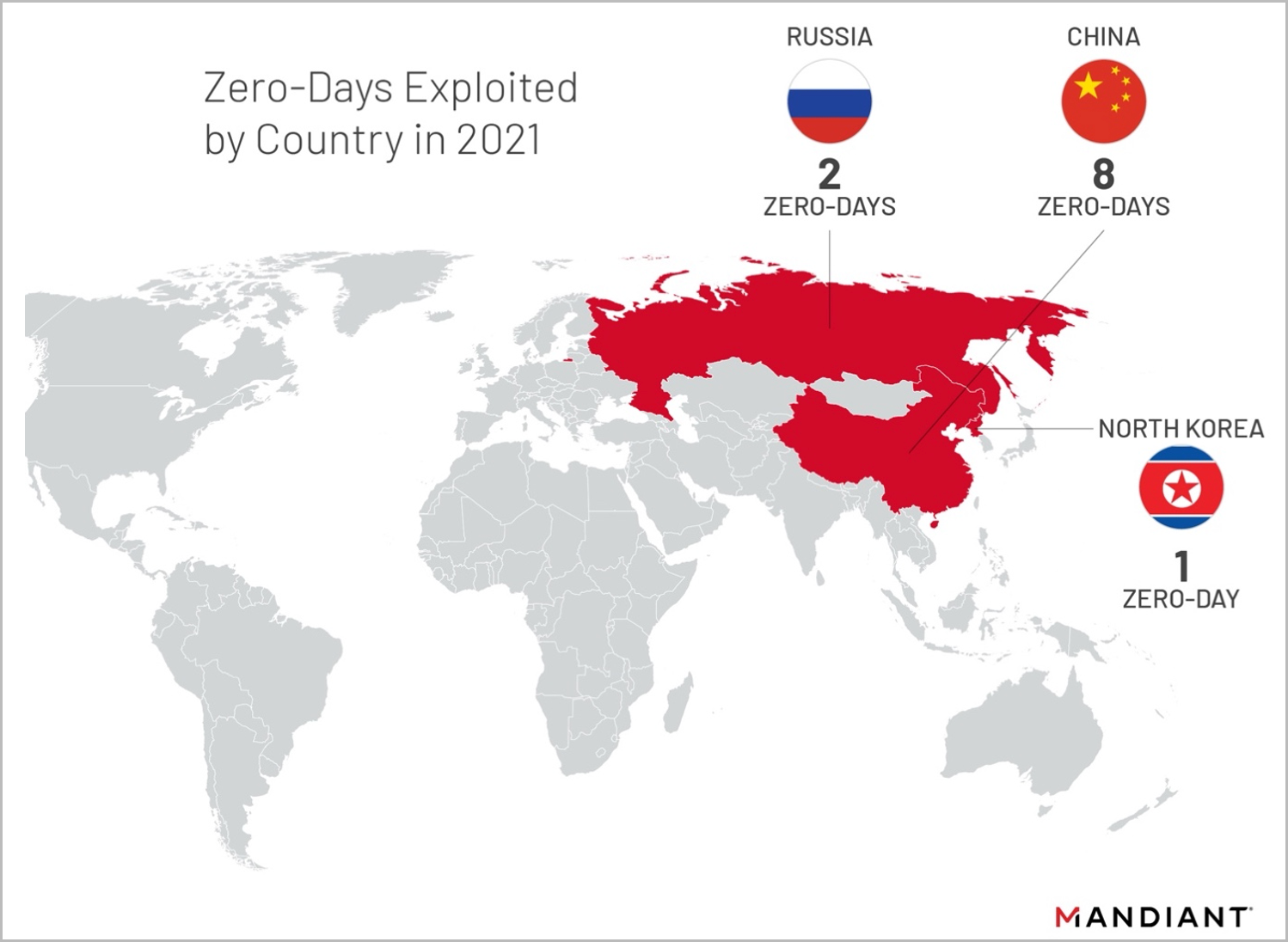

En términos de actores de amenazas, China encabeza la lista con ocho días cero utilizados en ataques cibernéticos en 2021, seguido de Rusia que utilizó dos y Corea del Norte con uno.

El caso más notable fue Hafnium, un grupo de piratería patrocinado por el estado chino que utilizó Cuatro agujeros de día cero en los servidores de Microsoft Exchange para acceder a las comunicaciones por correo electrónico de las organizaciones occidentales.

Mandiant también ha informado de un ligero aumento en los clientes de ransomware que explotan exploits de día cero para piratear redes y difundir sus cargas útiles de cifrado de archivos.

Un ejemplo notable de esta actividad fue ransomware Hello Kitty Los operadores, que han explotado el error de día cero en los dispositivos SonicWall SMA 100 VPN.

Los proveedores más atacados por ataques de día cero en 2021 fueron Microsoft, Apple y Google, que representan más del 75 % de todos los ataques.

Me gusta mencioné la computadora Recientemente, la cantidad de días cero para los sistemas operativos móviles destinados a Android e iOS también muestra una tendencia al alza, pasando de menos de cinco en 2019 y 2020 a 17 en 2021.

.png)

¿Qué esperas en 2022?

El año pasado se produjo un exploit de día cero sin precedentes, y la evidencia actual sugiere que será aún peor este año.

«Sugerimos que una variedad de actores patrocinados por el estado y motivados financieramente puedan acceder cada vez más a las campañas críticas basadas en exploits de día cero, incluso como resultado de la proliferación de proveedores que venden exploits sofisticados y ransomware que potencialmente desarrollan vulnerabilidades. exploit personalizado» – mandante

El equipo Project Zero de Google publicó el martes un informe sobre el mismo tema, enfatizando que el aumento en la explotación de día cero se debe en parte a Mayor visión y descubrimiento No es necesariamente un aumento en la actividad o complejidad de los ataques.

Como detalla el informe, solo dos de los 58 nuevos proyectos dayless presentados en 2021 muestran excelencia técnica y exclusividad, lo que puede indicar la madurez de seguridad del software.

«Organizador. Escritor. Nerd malvado del café. Evangelista general de la comida. Fanático de la cerveza de toda la vida.